התרחיש של זיהום הרשת בנגיף כיפוף דורש בדרך כלל תגובה סטנדרטית: ניתוח תַקרִית הודעה על ניהול, שיקום נתונים. עם זאת, הפנטגון שוקל את האפשרות להגנה אוטומטית המובנית בקושחת המכשירים. פרויקט Red-C התפתחותו DARPA עוסקת ביצירת מנגנונים בנויים לגילוי איומים, שיקום קבצים ומניעת התקפות חוזרות ונשנות.

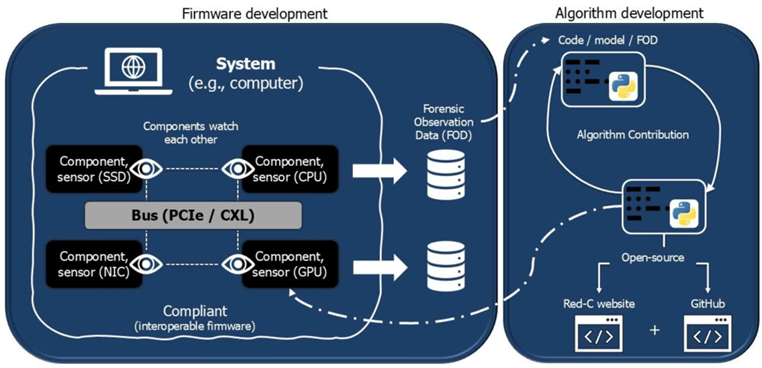

הרעיון המרכזי של Red-C הוא להגן ברמת מערכות ההעברה של צמיגי מחשב-נתונים בין רכיבי מחשבים וציוד אחר. DARPA מציעה לשנות קושחת צמיגים כך שתוכלו לתקן חריגות בתנועה, לתאם את העבודה בין מכשירים, ובמידת הצורך, לחסום פעילות מזיקה.

צמיגי מחשב, כמו PCIE ו- CXL, משמשים במערכות מחשוב שונות – ממחשבים אישיים לשרתים ופלטפורמות תעשייתיות. עם זאת, רמת אמון גבוהה בתוך המערכת הופכת אותם לאטרקטיביים להתקפות. אם תוקף מקבל גישה לאוטובוס, הוא יכול להתערב בתהליך העברת הנתונים העוקף מנגנוני הגנה מסורתיים.

תוכנית עבודה של Red-C (DARPA)

Red-C כרוך בהכנסת חיישנים חדשים לקושחה, מה שיאפשר לרכיבים לשלוט על החלפת נתונים ולתקן איומים פוטנציאליים. אם התקיפה תזוהה, המערכת תוכל להעביר מידע למכשירים אחרים ולנקוט באמצעים מיד – מבידוד האיום לשיקום אוטומטי של נתונים מוצפנים.

במקרה של זיהום בתוכנית הניטור, המערכת יכולה לא רק לאתר אותה, אלא גם לגלגל שינויים בחזרה שנעשו האקרים ללא צורך להשתמש בעותקי גיבוי או לשלם. הטכנולוגיה יכולה להפחית את ההפסדים הכספיים הקשורים לשבתה בגלל התקפות, הן עבור חברות גדולות והן עבור עסקים קטנים.

למרות סיכויי הרעיון, יישום דורש שינויים משמעותיים בארכיטקטורה הקיימת של צמיגי PCIE ו- CXL. הגרסאות הנוכחיות של הצמיגים אינן מספקות מנגנונים מובנים להגנה והחלמה, ולכן יידרש מודרניזציה של ארכיטקטורה.

יש גם סיכון שמנגנוני הגנה כאלה עצמם יכולים להפוך למטרה של התקפות או לחסום בטעות את השינויים הנכונים במערכת. שאלות על האופן בו המערכת יכולה להבחין בפעולות מזיקות לבין שינויים לגיטימיים נותרו פתוחים.

DARPA שוקלת שיתוף פעולה עם חברות פרטיות כך שיישום הטכנולוגיה עומד בדרישות הענף. הסוכנות כבר קיימה פגישה עם נציגי הענף כדי לדון בפרטי הפרויקט. פיתוח אב -טיפוס צפוי לשנתיים, לאחר מכן אפשרי בדיקה בתנאים אמיתיים. ראוי לציין כי פרויקטים של DARPA קשורים באופן מסורתי לטכנולוגיות ניסיוניות ולא תמיד מובילות ליישום המוני. עם זאת, אפילו יישום חלקי של Red-C יכול להפוך לבסיס למחקר נוסף בתחום ההגנה על מערכות המחשוב.