2024-12-02T21:20:00+03:00

בינה מלאכותית שיוצרת זיופי אודיו ווידאו מציאותיים הופכת לכלי רב עוצמה לדיסאינפורמציה. ככל שאנו מתקדמים יותר, כך גדל הצורך בדרכים אמינות להילחם בזיופים עמוקים. זו בדיוק הבעיה שחיה שמפתחת גלאי קול Deepfake תוסף חינמי עבור Google Chrome שיכול לזהות מדיה מזויפת תוך שניות.

הכלי משולב ישירות בדפדפן, מה שהופך אותו נוח ככל האפשר לשימוש. עיתונאים, חברות ומשתמשים רגילים העומדים בפני סיכון של מידע מוטעה יכולים לבדוק במהירות תוכן מפוקפק. הטכנולוגיה מבוססת על בינה מלאכותית, המנתחת תבניות קול וקובעת את האותנטיות שלהן בדיוק של 99%.

לדברי היוצרים, Deepfake Voice Detector עובד היטב עם קטעי אודיו קצרים – מספיקה שנייה אחת בלבד של אודיו. כתוצאה מכך, משתמשים מקבלים מה שנקרא "אינדקס אותנטיות" – מ-0 עד 100. ככל שהמחוון קרוב יותר לאפס, כך הסבירות שמדובר בזיוף עמוק גבוה יותר.

התוסף מיועד במיוחד לרשתות חברתיות ופלטפורמות חדשות, בהן הבעיה חריפה במיוחד. הודות לו, עיתונאים יכולים לבדוק במהירות חומרי וידאו לפני הפרסום, וחברות יכולות להגן על הנתונים שלהן מפני הדלפות.

Hiya כבר רכשה את האמון של כמה ארגונים גדולים כמו AFP Fact Check, RTVE.es, Deepfake Analysis Unit ו-TrueMedia.org. חברות ומשרדי מערכת משתמשים בכלי כחלק חובה מתהליך סקירת החומרים. אנשים גם מדברים עליה יפה. בראד סמית', סגן יו"ר ונשיא מיקרוסופט, חשב שזו דוגמה מבריקה כיצד להשתמש ב"AI טוב כדי להילחם בבינה מלאכותית גרועה".

תשומת לב מיוחדת מוקדשת לסיכונים הכרוכים בזיוף קול עמוק. תוקפים משתמשים בקולות מזויפים כדי להשיג סיסמאות למערכות IT או לסחוט מידע סודי. הנזק מהתקפות כאלה יכול להיות עצום, וזיהוי שקרים הוא הצעד הראשון לצמצום האיום.

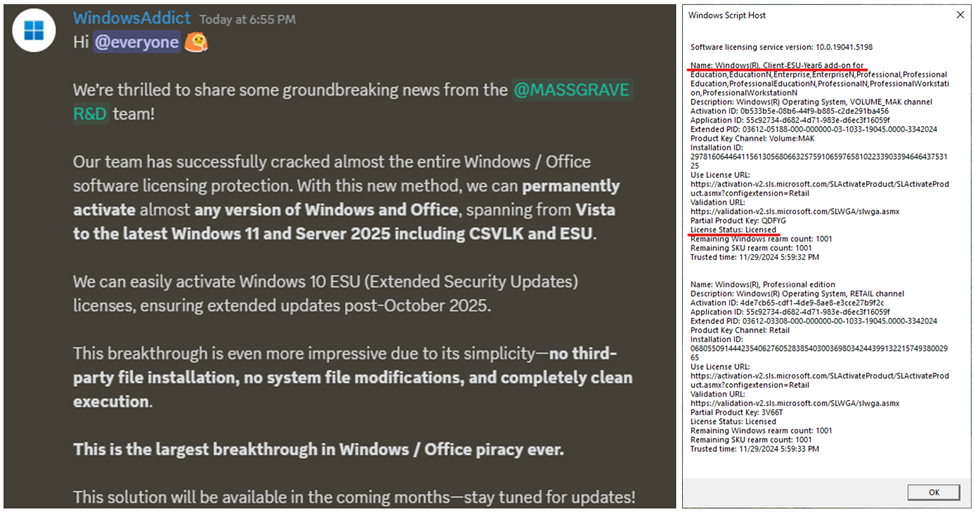

קבוצת האקרים בשם MASSGRAVE הודיעה כי פיתחה שיטה המאפשרת להם לעקוף את ההגנה על רישיונות Windows ו-Office. השיטה החדשה מתיימרת להפעיל לצמיתות "כמעט כל גרסה" של תוכניות, כולל גרסאות לקוח ושרת, כמו גם עדכוני אבטחה מורחבים (ESU) ומפתחות רישיון נפח ספציפיים ללקוח של מיקרוסופט (CSVLK).

הפעלה של מוצרי Windows ו-Office דרשה בעבר מפתחות או התרחשה באופן אוטומטי. האקרים טוענים שהשיטה אינה מצריכה התקנת קבצי צד שלישי או שינוי נתוני מערכת, מה שמפשט מאוד את התהליך. כדי לאשר את דבריהם, המחברים פרסם צילום מסך גרסה מופעלת במלואה של Windows עם ESU.

הצהרת האקרים על פיתוח שיטת הפעלה (משמאל) והדגמה של הגרסה המופעלת Windows (מימין) ( @massgravel )

המוצרים הנתמכים כוללים את Windows 7, Windows 8 ו-8.1, גרסאות שרת שונות של Windows, כמו גם תכונות נוספות ועדכוני אבטחה. הכללת תמיכה בעדכוני אבטחה מורחבים עבור Windows 10, שתיכנס לתוקף באוקטובר 2025, הייתה גם אחת מתכונות המפתח של הפריצה.

לדברי ההאקרים, שיטות ההפעלה שהיו בשימוש בעבר, HWID ו-KMS, היו בשימוש במשך שנים: הראשונה מאז 2018, השנייה במשך יותר מ-17 שנים. עם זאת, השיטות לא הבטיחו שכל הגרסאות הופעלו תמיד. אומרים שהשיטה החדשה הסירה מגבלות והרחיבה את התמיכה.

האקרים מתכננים לפתוח גישה לכלי שלהם בחודשים הקרובים. אם טענות המומחים נכונות, הדבר יהפוך לבעיה רצינית עבור מיקרוסופט. עדיין לא ידוע אילו אמצעים תנקוט החברה בתגובה, אך השיטה שהתגלתה מעמידה בבירור ספק ביעילות ההגנה על הרישוי שלה.

אלכסנדר אנטיפוב

קישור למקור